- HOME

- トピックス一覧(プレスリリース)

- トピックス詳細(プレスリリース)

トピックス詳細(プレスリリース)

東京都市大学

東京都市大学(東京都世田谷区、学長:三木 千壽)情報工学部 知能情報工学科の塩本 公平教授は、従来の0.1%程度のサンプルデータでコンピューターウイルスの約82%を検出できるネットワーク侵入検知システムを開発しました。

従来のセキュリティ対策では、ウイルスや感染パターンの特徴を把握し、パターンファイル等を多量に作成しておく必要がありました。また、亜種が出現するたびに新しいパターンを作成する必要があるため、常にウイルスに侵入される可能性がありました。

今回開発したシステムは、「半教師あり」機械学習アルゴリズムを用いており、ウイルス感染を起こしうるパケット通信のパターンを少量用意するだけで、AIが学習し、ウイルス感染を起こすパケット通信パターンを検出し、その侵入を遮断します。

今後は、1~2年後の実用化を目指して、今日のインターネットに実際に流れているパケットデータを用いて検証を積み重ねてまいります。

なお、本研究成果の一部は、 2020年4月20日から開催される国際会議「2020 IEEE/IFIP Network Operations and Management Symposium (NOMS 2020)」で発表する予定です。

本研究のポイント

-

ネットワークの不正侵入を検出するシステムを機械学習アルゴリズムで実現

-

実際に行われたパケット通信データを用いて有効性を検証

-

従来の0.1%程度のサンプルデータで約82%の検出率を達成

概要

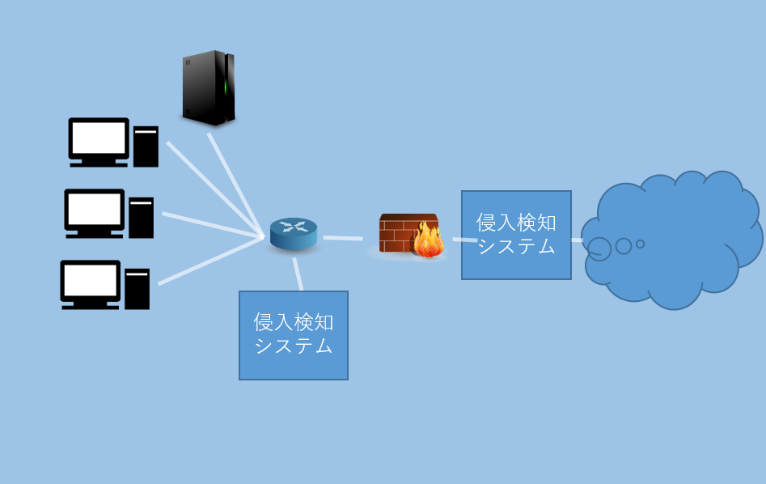

東京都市大学 情報工学部 情報通信工学科の塩本 公平教授らは、半教師あり機械学習アルゴリズムを用いたネットワーク侵入検知システム(図1)を開発し、従来の0.1%程度のサンプルデータで約82%の検出率を達成することに成功。ウイルス感染を起こすようなパケット通信のパターンを少量用意するだけで機械学習を行う方法を考案しました。

パケット通信パターンに関して、特徴を表す指標である特徴量※1をあらかじめ決めておき、ウイルス感染を起こす場合とそうでない場合から少量のパケット通信パターンをサンプルとして選び、特徴量を学習します。その後、ウイルス感染を起こすような場合とそうでない場合を区別せずに、全てのパケット通信パターンの特徴量の分布状況を学習結果に反映することで、少量のサンプルデータで精度よくウイルス感染を起こすパケット通信パターンを検出することができるようになりました。

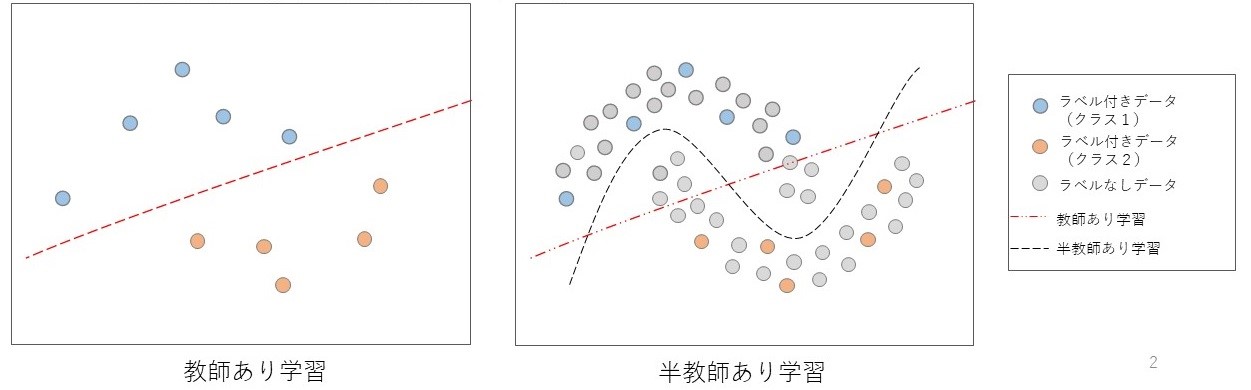

具体的には、本研究では半教師あり学習(図2)である敵対的自己符号化器※2を用いてネットワーク侵入検知システムを開発しました。広く公開されている、実際に行われたパケット通信データを用いて有効性を検証したところ、従来の0.1%程度の量のサンプルデータで約82%の検出率を達成しました(図3)。

今回の成果の一部は2020年4月20日から開催される国際会議「2020 IEEE/IFIP Network Operations and Management Symposium (NOMS 2020)」で発表する予定です。

「IEEE/IFIP NOMS 2020」は、IEEE Communications Societyが主催する情報ネットワークの運用管理に関する最大規模の国際会議で、今年で32回目の開催を迎えます。

2020 IEEE/IFIP Network Operations and Management Symposium (NOMS 2020)

20-24 April 2020 // Budapest, Hungary

Management in the Age of Softwarization and Artificial Intelligence

https://noms2020.ieee-noms.org/

研究の背景

ネットワークが社会インフラとして定着し、Society 5.0が目指すInternet of Things (IoT)により全ての人とモノがつながるようになると、ネットワークのセキュリティは重要となります。従来のセキュリティ対策はPCにインストールするウイルス対策ソフトが中心でした。この方法ではあらかじめウイルスの特徴を把握してパターンファイルを作成しておく必要がありますが、このような方法では限界があり、ウイルスの一部を改変した亜種が出現するたびにパターンファイルを作成する必要があります。2015年の段階で新種のマルウェアの数は、亜種を含めて4億以上のものが発見されており、1日に117万件以上の新種のマルウェアが発見されていることになります。従来の方法では、最新のパターンファイルを作成するまでの間に亜種のウイルスに侵入される可能性がありました。

近年、機械学習と呼ばれる人工知能を使ってパケット通信の特徴を分析し、亜種のウイルスの侵入を防御する技術が開発されています。しかしながら、このような最新の機械学習を用いた方法でも、ウイルス感染を起こすようなパケット通信のパターンをあらかじめ多量に学習しておく必要があります。このようなパケット通信パターンを用意するためには人手の作業が必要であり、また、ウイルス感染を起こすようなパケット通信のパターンについてはあまり広く知られておらず、多量のデータを用意することは困難でした。

研究の社会的貢献および今後の展開

本研究で開発した機械学習アルゴリズムは、企業のファイヤーウォール装置や法人・個人のPCやルータにソフトウェアとしてインストールすることでウイルスの侵入を防御することができます。今回評価した公開データセット以外にも他のデータセットでの効果も検証し、1、2年後の実用化を目指して、今日のインターネットに実際に流れるパケットデータを観測して技術の検証と改良を進めていきます。また、本技術のソフトウェアのライセンスの供与やセキュリティサービスの提供も目指します。

補足

図1 ネットワーク侵入検知システムのイメージ

ネットワークを流れるトラヒックを監視し、不正な侵入を検出します。

図2 半教師あり機械学習の概念

左:教師あり学習ではラベル付きデータのみを用いるため、間違った境界線(赤の点線)となります。

右:半教師あり学習ではラベルなしデータも用いるため、正しい境界線(白の曲線)となります。

図3 評価結果

提案手法(AAE)がより少ないラベル付きデータで他の方法と同等の性能を達成。

用語解説

※1 特徴量:

機械学習を行う際に、データの特徴を表現する指標群のこと。例えば、国家というデータを表現する際には、面積、人口、統治機構、GDPなどが特徴量の例として考えられる。

※2 敵対的自己符号化器:

2015年に発表された機械学習アルゴリズム。入力データを再現するニューラルネットワークである自己符号化器に、任意の確率分布に従うデータを出力することができる敵対的生成型のニューラルネットワークを組み合わせることで、特徴量が任意の確率分布に従うデータを再現することができる自己符号化器。

<取材申し込み・お問い合わせ先>

企画・広報室(E-mail:toshidai-pr@tcu.ac.jp)